Employee Hub - SSO

Employee Hub maakt gebruik van de huidige protocollen voor SSO en gebruikersvoorziening en maximaliseert de voortdurende ondersteuning voor moderne bedrijfssystemen. Dit helpt gebruikers bij het toepassen van de beste werkwijzen bij het beheren en handhaven van beveiligingsbeleid voor hun gebruikersbestand van voltijd- en deeltijdwerknemers.

Op dit moment is de SSO-configuratie in Employee Hub niet zelfbediening. Klanten verstrekken de benodigde informatie aan het Employee Hub-team, zodat zij de configuratie kunnen uitvoeren. In de toekomst zal de SSO-oplossing worden geconsolideerd in het Quinyx-platform, met andere woorden, als een klant SSO heeft, zal het worden ingesteld in Quinyx en niet op het oude Employee Hub-platform. Lees meer over Quinyx en SSO hier.

SSO (Single Sign-On)

SSO stelt uw personeel in staat om automatisch toegang te krijgen tot Employee Hub nadat ze zijn ingelogd op hun bedrijfsaccount. Dit vereenvoudigt het toegangsproces en vermindert de noodzaak voor werknemers om zich een andere set inloggegevens te herinneren en te beheren.

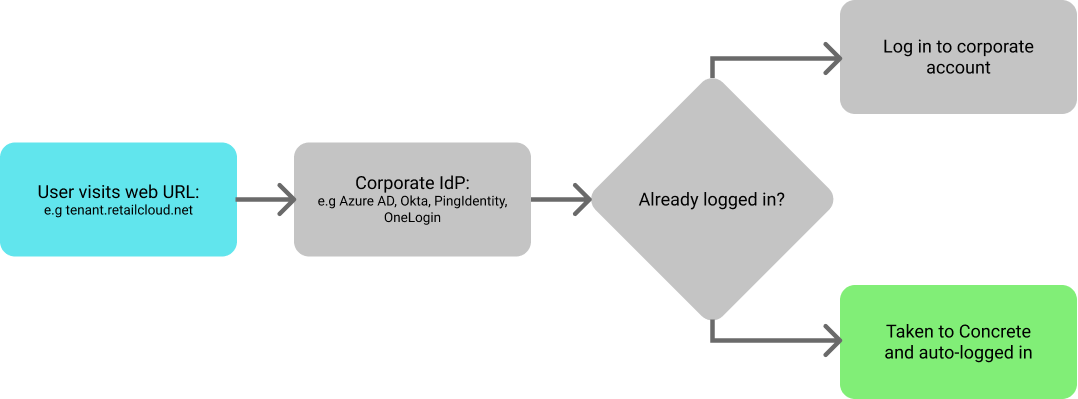

Voor webgebruikers van ondersteunde browsers, eenmaal geactiveerd, verloopt de stroom zoals getoond in de afbeelding hieronder. Het proces, van het invoeren van de URL tot het inloggen, is volledig geautomatiseerd; de enige mogelijke onderbreking door de gebruiker is vereist als de gebruiker moet inloggen op hun bedrijfsaccount (in het geval dat ze dat nog niet zijn).

Belangrijke punten met betrekking tot de basisstroom

Houd rekening met de volgende belangrijke punten met betrekking tot de bovenstaande basisstroom:

- Hoewel SSO deze nieuwe gebruikersstroom mogelijk maakt, doet het dit naast de bestaande e-mail/wachtwoord authenticatiemethode.

- Een gebruiker zal alleen succesvol kunnen inloggen als ze een correct geactiveerd account hebben met een naam, e-mailadres en een geldige Employee Hub gebruikersgroep.

- Pogingen om in te loggen zonder een correct geactiveerd account zullen resulteren in een bericht: "Het spijt ons, maar we kunnen u niet inloggen op Employee Hub, omdat we enkele belangrijke gegevens missen of uw account niet actief is. Neem contact op met uw Systeembeheerder."

- Als een gebruiker niet is ingelogd op hun bedrijfsaccount voordat de stroom begint, worden ze omgeleid naar hun bedrijfsloginpagina. Het tenant-account moet een callback-URL configureren als ze willen dat de gebruiker automatisch naar Employee Hub wordt gestuurd nadat ze op dit punt succesvol zijn ingelogd (aangegeven door de gestippelde lijn in het bovenstaande diagram)

- Voor beveiligingsredenen, als de gebruiker is verwijderd of gearchiveerd binnen uw IdP, zal hij geen toegang hebben tot het Employee Hub.

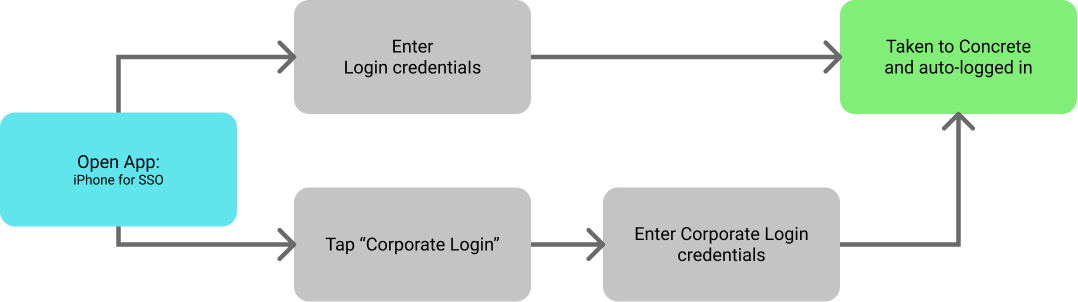

Gebruikerstoegang via mobiele app (SSO)

Voor gebruikers van de Employee Hub mobiele app, is het waarschijnlijker dat de gebruiker moet inloggen op zijn bedrijfsaccount vanwege hoe sessies worden beheerd op deze apparaten.

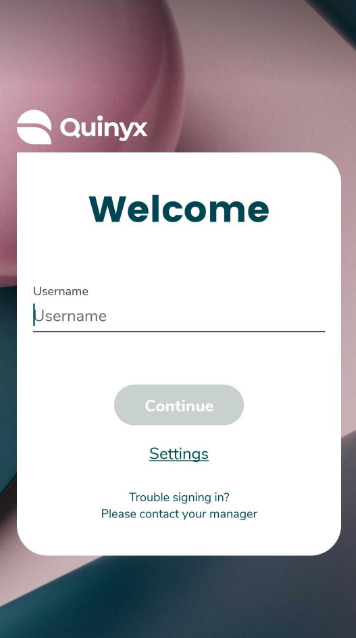

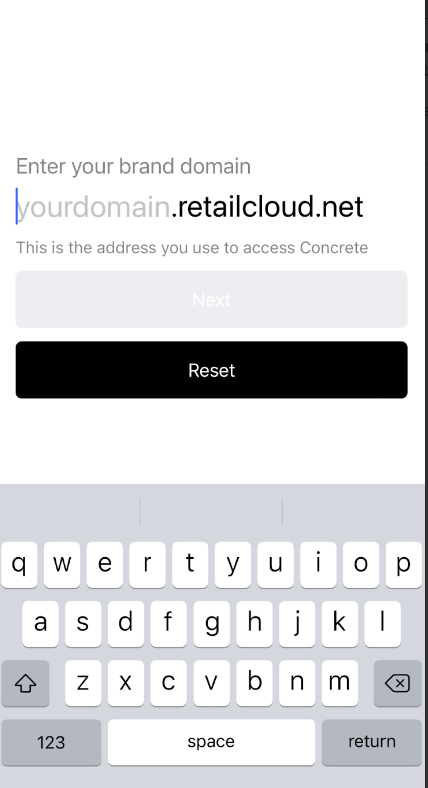

De bovenstaande procedure gaat er ook vanuit dat de applicatie is voorzien via een MDM-oplossing, omdat dit het invoeren van de tenantnaam overslaat. Als een MDM-optie niet mogelijk is (bijvoorbeeld als u een BYOD-beleid heeft), dan is dit een eenmalig proces, maar u moet dit wel op de juiste manier communiceren naar uw medewerkers.

Als voorbeeld, als de URL van uw site https://mycompany.retailcloud.net is, dan moet u uw medewerkers vragen om "mycompany" in te voeren in het veld organisatienaam.

|  |

Gebruiker uitloggen

We hebben het beste praktijkbeheer van sessies toegepast. Het gedrag is als volgt:

- Assuming the user doesn’t have a separate tab with a corporate session running when they log out of Employee Hub, they are also automatically logged out of their corporate account.

- If their corporate session times out then they will also be automatically logged out of Employee Hub; however, their corporate session will remain active if only their Employee Hub session times out.

SSO Configuration

Employee Hub maakt gebruik van de wereldwijde standaarden OpenId / OAuth2 voor SSO, en daarom hebben we de volgende gegevens nodig om SSO in te schakelen voor uw exemplaar van Employee Hub:

- OAuth2 Client Id (dit is waarschijnlijk een lange tekenreeks).

- OAuth2 Client Secret (door uw IdP gegenereerd voor deze specifieke integratie, dit is een lange tekenreeks).

Om veiligheidsredenen raden we aan dat de bovenstaande gegevens in twee aparte e-mails worden verzonden, waarbij het geheim in versleutelde vorm wordt verzonden.

Afhankelijk van de IdP die u gebruikt, moeten we ook het volgende weten:

- OAuth2 responstype (kan code, id_token, etc. zijn - onze standaardinstelling is 'id_token').

- OAuth2 scopes (dit zal worden overeengekomen, afhankelijk van welke unieke medewerkersidentificatie wordt gebruikt, maar het moet overeenkomen met de naam die wordt gebruikt in de scope, bijv. openId, email).

Tot slot hebben we uw bevestiging nodig voor de volgende webadres-eindpunten:

- OAuth2 Issuer-eindpunt

- OAuth2 Autorisatie-eindpunt

- OAuth2 Token-eindpunt

- OAuth2 Uitlog-eindpunt

- OAuth2 Openbare sleutels-eindpunt

- OpenID-configuratie-eindpunt