Employee Hub - SSO inloggning Azure AD

I den här artikeln kommer vi att anta att en ny appregistrering redan har skapats från Azure Active Directory > Appregistreringar och att klient-ID och hemlighet (en applikations (klient) ID tilldelas automatiskt appregistreringen vid skapandet; en hemlighet kan läggas till eller tas bort när som helst från menyn Certifikat och hemligheter för appen har delats med Employee Hub, eller kommer att delas tillsammans med informationen som framhävs i den här guiden.

För närvarande är SSO-konfiguration i Employee Hub inte självbetjäning. Kunden tillhandahåller Employee Hub-teamet med den nödvändiga informationen så att de kan göra konfigurationen. I framtiden kommer SSO-lösningen att konsolideras i Quinyx-plattformen, med andra ord, om en kund har SSO kommer det att ställas in i Quinyx och inte den gamla Employee Hub-plattformen. Läs mer om Quinyx och SSO här.

Autentiseringskonfiguration

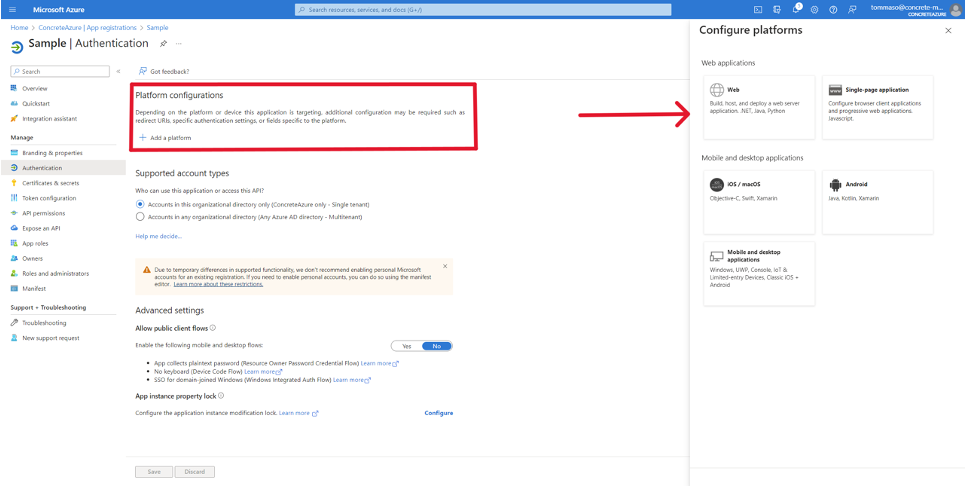

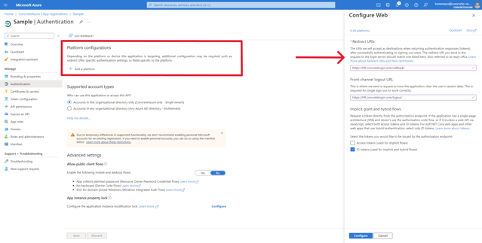

Från Azure Active Directory > App-registreringar > <din applikation> -sida, klicka på Autentisering i navigeringsfältet till vänster.

Här kan du konfigurera vilka plattformar (Webb, iOS, Android, etc.) som får använda Azure-appen för autentisering och vilka URIs som får utbyta information med Azure AD.

Employee Hub stöder plattformarna Webb, iOS och Android, och dessa måste konfigureras om de ska aktiveras för SSO. För att lägga till en ny plattform klickar du på Lägg till en plattform -knappen, under Plattformskonfigurationer som visas på bilden nedan.

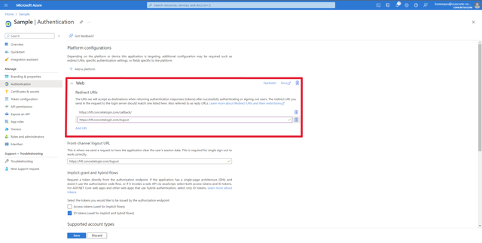

Webbplattform

Efter att ha klickat på Lägg till plattform väljer du Web på höger sida av sidan.

Navigera tillbaka till huvudskärmen och klicka på Lägg till URI under Web -avsnittet. Lägg till utloggnings-URI:en som visas på bilden nedan.

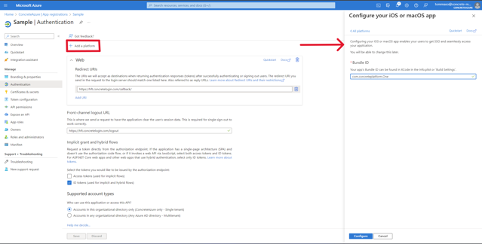

iOS-plattform

Efter att ha klickat på Lägg till plattform väljer du iOS / macOS på höger sida för att konfigurera iOS-plattformen; fyll i detaljerna som visas på bilden nedan och klicka på Konfigurera -knappen.

Bundle ID värdet måste vara: com.concreteplatform.One

Android-plattform

Efter att ha klickat på Lägg till plattform, välj Android i sidofältet till höger för att konfigurera Android-plattformen; fyll i detaljerna som visas nedan (det fanns ingen bild direkt under detta påstående i dokumentet), och klicka på Konfigurera -knappen.

Package name värdet måste vara: com.concreteplatform.one

Signature hash värdet måste vara: lvGC0B4SWYU8tNPHg/bdMjQinZQ=

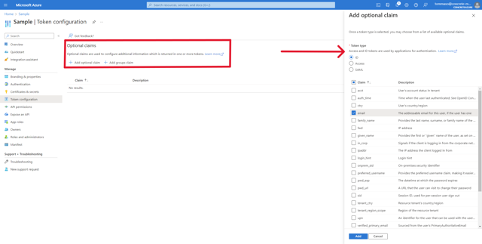

Token Configuration

För att Employee Hub ska kunna matcha användare som försöker autentisera genom Azure AD måste rätt OpenID Connect-krav (e-post eller användaridentifierare som delas med Frontline Portal) konfigureras för ID-token som Azure AD kommer att returnera till Employee Hub vid framgångsrik autentisering (för de som är bekanta med SAML motsvarar dessa krav som kan konfigureras på en SAML-assertionstoken).

Från Azure Active Directory > Appregistreringar > <din applikation> -sida, klicka på Tokenkonfiguration -menyalternativet i navigeringen till vänster. Genom att klicka på Lägg till valfritt anspråk -knappen under Valfria anspråk öppnas en sidopanel där olika anspråk kan väljas; välj de lämpliga anspråken (vanligtvis e-post eller upn). Det använda anspråket måste delas med Employee Hub.

OpenID Connect Metadata-dokument

Varje appregistrering i Azure AD tillhandahåller en offentligt tillgänglig slutpunkt som serverar dess OpenID Connect-konfigurationsdokument. Detta är en standardfunktion för OpenID Connect och klienter kan använda metadata i detta JSON-dokument för att upptäcka URL:er och andra konfigurationsparametrar som ska användas för autentisering.

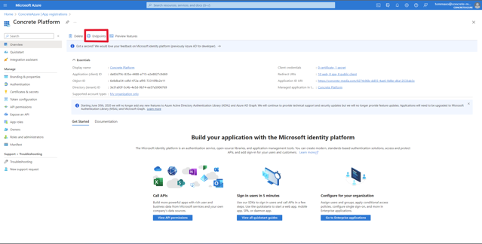

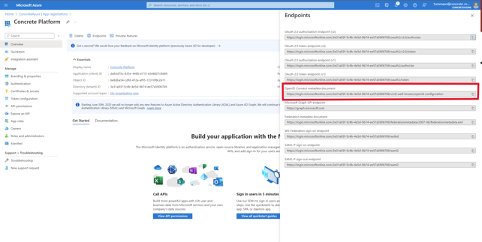

För att hitta slutpunkten för OpenID Connect-metadata-dokumentet från Azure Active Directory > App-registreringar > <din applikation> sida. Klicka på Översikt och sedan på knappen Slutpunkter längst upp på sidan, som visas i bilderna nedan.